どうもみむらです。

夏です。夏と言ったら BIND そして、BIND といえばネットワーク。

そう、夏はネットワークの季節でもあるのです。

夏だ!ネットだ!ルーターだ! と某とある方が仰って(?)いたように

ルータを設置するには非常に最適な季節なんだそうです。

・・・嘘です。誰もこんなこと言ってません。

さてさて。

最近、東京エリアの気温が高くなっておりまして、

それ故にいろいろな問題が発生することも多々あるようです。

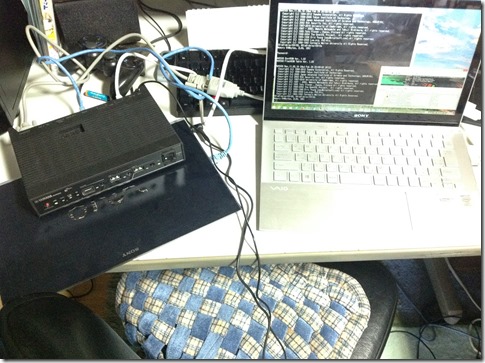

私の場合はこれですね。

ノリで NVR500 を購入してしまいました。

いや、やっぱりヤマハさんのルータは触ってて楽しいです。

実用性に加えて楽しみもご提供できていたんですね。嬉しいです。 RT @mimura1133: @yamaha_sn やはり自宅にもヤマハさんのルータがほしいと思いましてw RTX1200 の感覚でいじりますと少し物足りなさもありますが、でもとても楽しいですw

— Yamaha SoundNetwork (@yamaha_sn) 2014, 7月 26

(VAIO Z を WAN に、 VAIO Pro を LAN に繋いで遊ぶ、の図)

さてさて。そんなわけでいろいろとやっていた訳ですが、

どうも OCN が提供する IPv6 と ひかり電話を両立できない感じでして

いろいろといじりましたのでそれのメモ、を。

一応環境としては、

(ONU) – (NVR500) – (RT57i, PC, etc..)

というような。

また、コンソールケーブルには BUFFALO の BSUSRC06 を使いました。

Windows 8.1 x64 環境でしたが、接続したらすぐ使えるようになりました。 さすがっ。

ゴールとしては、

1. NVR500 を使って快適インターネット ( NTT レンタルのルータを取り外す )

2. ひかり電話を有効にする!

3. IPv6 !

4. RT57i での SIP クライアント!

という形です。

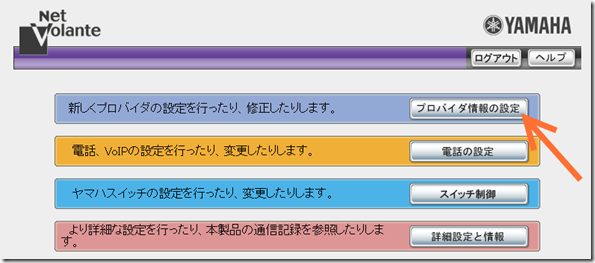

1. NVR500 を使ってインターネット接続を設定する

「プロバイダ情報の設定」にあるウィザードに従って設定すると、

ちゃんと設定が行われます。

・・私の場合はここで設定をした後、

config を出してきて不要と思われるところを消したりとかいろいろとやりました。

(自動でいろいろとフィルタを設定してくれるのはいいのですが、自分なりの番号の振り方がある場合などは結局コンソールでいじる事にはなります)

・・・・そもそもこういうルータを使う人なんだから・・という感がしますので細かいところはスキップします。

もし必要な場合は ヤマハ公式サイトにて :

http://jp.yamaha.com/products/network/solution/internet/telephony_nvr500/

2. ひかり電話を有効に

これも、「電話の設定」の「VoIPの設定」に

「フレッツ光ネクスト ひかり電話の設定」とありますので、こちらにて。

ただこの設定項目、プロバイダ情報として IPv6 PPPoE 接続をセットアップすると使えなくなります。

たぶんいろいろと大人の事情があるんだろうなと思いつつ。

今はさくっと IPv4 のプロバイダ設定だけした状態で、ひかり電話をセットアップします。

設定としては、こちらの設定データの「電話」の部分が参考になるかと思います:

http://jp.yamaha.com/products/network/solution/flets/flets_other_service/flets-next-ipv6_ipoe-nvr500/

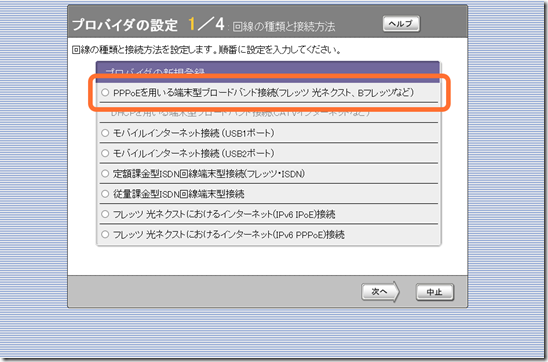

3. IPv6 の設定

「プロバイダ情報の設定」から新規登録に進み、

一番上の「PPPoE を用いる端末型・・」を選択してウィザードを進めます。

IDやパスワードについては、

http://service.ocn.ne.jp/ipv6/access/flow/

このあたりを参考に。

設定が完了しましたら、コンソールからコマンドをカタカタと。

具体的には、 ( IPv6 が pp2 で、PC が LAN1, ONU が LAN2 に繋がっていると仮定)

pp select 2 ppp ipv6cp use on ipv6 pp dhcp service client pp enable 2 no pp select ipv6 route default gateway pp 2 ipv6 prefix 2 dhcp-prefix@pp2::/64 ipv6 lan1 address dhcp-prefix@pp2::1/64 ipv6 lan1 rtadv send 2 o_flag=on ipv6 lan1 dhcp service server

こんな感じのことを。(そのまま貼り付けても設定可能です。

要は、DHCP で情報を取りに行ってプレフィックスを取得、

あとはそれをLAN 内に宣伝して、ルーティングの設定をすれば終わり、というような感じです。

もしフィルタ設定を書く場合は、通常の “ip filter” ではなく “ipv6 filter” にて。

ex)

ipv6 filter 200100 reject * * udp,tcp 135 *

ipv6 pp secure filter in 200100

あとは気づかないうちに宣伝されて、IPv6 ネットワークが使えるようになります。

4. RT57i で電話を繋ぐ

最近、秋葉原で安く売られてます。この子。

(引用元: http://jp.yamaha.com/products/network/routers/rt57i/ )

この子、VoIP アダプタとしてもいろいろと遊べまして、

NTT から貸し出されるルータに対して SIP クライアントとして登録させることも出来ます。

今回は NVR500 との連携ということで。

4.1. カスケード接続を有効にする

NVR500 :

電話の設定 → TEL の共通設定 → カスケード接続(機器間アナログ通話)の設定 へ。

そこで、「切替」を「アナログ親機」にして「設定の確定」をクリック。

RT57i :

NVR500 の設定が完了したら同様に、

電話の設定 → カスケード接続(機器間アナログ通話)の設定 へ。

そこで、「切替」を「アナログ子機」にして「設定の確定」をクリック。

うまく行けばこの時点で、親機側から子機が、子機側から親機が見えるようになります。

4.2. あとはいろいろと設定を。

まずは着信・発信の設定を:

RT57i の 電話の設定 → VoIP の設定 → VoIPの基本設定 へ移動します。

電話ユーザ名を固定電話の番号に変更して完了です。

(着信させたくない場合は、「着信許可」の項目をいじると遊べます。)

マイナンバーの設定をする場合:

RT57i の 電話の設定 → ISDN 電話の設定 → (設定したいポート) →電話機対応機能設定 へ。

とてもざっくりですが、メモとして残しておきます。

あと詰みそうなところをいくつか:

・IPv6 アドレスが降ってこない

気長に待っていると降ってくることがあります。

・電話が繋がらない

一回 IPv6 と IPv4 を接続解除した後、IPv4 側だけを残して試行してみると繋がる可能性があります。

IPv6 側の接続は少し遅れてから行うと良い感じです。

接続に必要な情報を飛ばしている可能性や、

IPv4 側の接続ではなく IPv6 側に対して試行してるかも・・。

・RT57i が繋がらない

RT75i を一端 Cold start して初期設定にしてからやると、うまく行くかもしれません。

余談:

なんだかんだこのルータ、いろいろと機能を持っていまして、

VLAN とかはちゃんと切れるのはもちろん、USB 端子や Micro SD を使っていろいろと遊べそうです。

一番気になっているのはこの辺です。

http://www.rtpro.yamaha.co.jp/RT/manual/nvr500/logging/packetdump.html

パケットダンプ・・どういう形で出てくるんだろう。

何はともあれ、こんな感じでちゃんと PPPoE な IPv6 と ひかり電話は共存できるよ、と。

・・ってなわけで、ステキなヤマハルータライフを!

・・最後に。私は N の人でも無く、Yのひとでもありませんので あしからず・・